Translate This Page:

İnceleyeceğimiz başlıca konular ;

- Brute Force Nedir ?

- Fail2Ban Nedir ?

- Centos 7 üzerine File2Ban Kurulumu

- Centos 7 üzerine Sendmail Kurulumu

- Fail2Ban Konfig dosyasının yapılandırılması

- Fail2Ban ile SSH atakları engelleme

- Fail2Ban email ayarlarının yapılandırılması

Brute Force nedir?

Fail2Ban programının ne olduğunu açıklamadan önce Brute Force nedir nasıl bir tehditir bunu açıklayarak başlayalım ;

Brute Force atak bir parolayı ele geçirmek için yapılan bir çeşit dijital ve kriptografi saldırısıdır. Brute-Force tekniğinde elde herhangi bir bilgi bulunmuyor olmasına karşın belli şifreler denenerek doğru şifreye ulaşmaya çalışılır. Bu saldırı yönteminde genellikle insanların sıklıkla kullandığı 12345678 ,Doğum tarihi, Evlilik yıl dönümü,aile bireylerinin isimleri, gidilen okullar, tutulan takımlar gibi basit şifreler başta olmak üzere birçok şifreden oluşan bir liste hazırlanır. Daha sonra meydana getirilen yardımcı bir yazılım yardımıyla veya el yordamıyla bu şifreler parolası bulunmak istenen hesaba giriş yapabilmek için tekrar tekrar denenir. Yazılım, doğru şifre bulunduğu anda bir sinyal vererek işlemi durdurur.

Brute-Force yönteminde başarıya ulaşabilme şansını etkileyen birçok önemli faktör vardır. Saldırıyı gerçekleştiren kişilerin ellerinde ne kadar kuvvetli ve kapsamlı bir şifre listesinin olduğu, kullanıcının ne zorlukta bir şifte kullandığı ve hatta sistemin bu yöntemi denemeye ne olanaklarda açık olduğu gibi birçok önemli detay Brute-Force saldırısı için önemli birer maddedir.

Brute-Force garanti işe yarayan bir parola veya şifre kırma yöntemi olmadığı gibi aynı zamanda yoğun zaman isteyen bir saldırı türüdür. Çünkü eldeki liste ne kadar büyük olursa bu bir avantaj olacak olmasına karşın denenecek şifreler de o kadar olacak demektir. Bunu tıpkı elinizde bir sokak dolası anahtarın olduğu ve ancak bir kilidin olduğu alan gibi düşünün. Kilidi kırabilmeniz ve kapıyı açabilmeniz için bu sayısız anahtarların tümünü denemeniz gerekecektir.

Fail2Ban nedir?

Fail2ban, sunucunuzdaki log dosyalarını takip ederek çok sayıda hatalı login yapılmaya çalışılan servis için (bir veya birden fazla servis için tanımlama yapılabilir) , fail2ban konfigurasyon yapılandırmasında belirlediğiniz kadar login denemesine izin verir , bu limit aşımı olduğunda Linux sunuculardaki iptables firewall’i kullanarak illegal işlem yapmaya çalışan IP adresi veya adresleri için iptables üzerinde otomatik kural oluşturur. Dolayısıyla bu tür durumlarda kalındığında sistem yöneticisi olarak sizlerin her an sunucuya login olup logları analiz etmesine gerek kalmadan basit ama etkili bir güvenlik otomasyonu oluşturmanızı sağlar. Fail2ban iptables yerine alternatif olarak TCP Wrappers veya hosts.deny dosyasınada belirli servis için belirli IP adresine yasaklar ekleyebilirsiniz.

TCP Wrappers Nedir?

TCP Wrappers, sunucuda kullanılacak bazı servislere kısıtlama getirmek için kullanılmaktadır. TCP Wrappers hangi servislere, hangi IP ‘lerin erişebileceğini ya da engelleneceğini belirleyebileceğiniz bir güvenlik uygulamasıdır. Erişim kontrolleri /etc/hosts.allow ve /etc/hosts.deny adında iki dosya ile gerçekleştirilir. Erişim izni verilecekleri hosts.allow dosyasında, engellenecekleri ise hosts.deny dosyasında belirtebilirsiniz. TCP Wrappers hakkında daha detaylı bilgi için buradaki adresi inceleyebilirsiniz..

Iptables ve tcpwrapper kullanımı ile default olarak aşağıdaki servislerde tanımlar yapılabilmektedir,

xinetd, iptables, ssh, named, dropbear, proftpd, gssftpd, pureftpd, vsftpd, wuftpd, sendmail, Assp Smtp proxy, lightttpd-Apache-Nginx-http-auth, squid, 3proxy, postfix, exim, cyrus-imap, courierlogin-smtp, qmailrbl, sieve, roundcube, dovecot, sogo, groupoffice, openwebmail, horde, php-url-fopen, suhosin, nsd, asterisk, freeswitch, ejabberd, recidive, mysqld, webmin, selinux, nagios

File2Ban ile ilgili daha kapsamlı bilgi için aşağıdaki adresleri inceleyebilirsiniz.

Resmi adresi içinburadan github adresi için buradan

Fail2Ban’ın Ek olarak desteklediği özellikler ise;

- Python tabanlı işlemleri desteklemesi,

- Veritabanı desteği,

- Çoklu satırları ayrıştırma ve filtreleme özelliği,

- Filtreler için özel tarih saat desteği,

- Varsayılan zaman dilimine entegre olma özelliği,

- Yasak komutlarına Zaman Aşımı Özelliği,

- Log/Günlük dosyalarında Karakter ve farkındalık ayarı,

- Python 3 desteği,

- tcpwrapper desteği.

Bu bilgilerden sonra artık Fail2Ban kurulumuna geçebiliriz.

1-) Fail2Ban Kurulumu

Centos makinemizin paket güncellemelerini yapıyoruz ve ardından EPEL reposunu güncelliyoruz sonrasında ise file2Ban Paketinin kurulumunu gerçekleştiriyoruz.

$ yum update $ yum install epel-release $ yum install fail2ban

Terminal kaydını izlemek için tıklayınız

Fail2Ban Servisimizi aşağıdaki komutlarla başlatıyoruz.

$ systemctl enable fail2ban $ systemctl start fail2ban

2-) SendMail Kurulumu

Eğer Fail2ban posta bildirimleri göndermek istediğiniz Postfix, Exim veya Sendmail gibi SMTP sunucusu çeşit gerekir.Ben Bu makalede sendmail kullanacağım aşağıdaki komutla kurulumu yapıyoruz.

$ yum install sendmail

Sandmail servisini enable edip başlatıyoruz.

$ systemctl start sendmail $ systemctl enable sendmail

unucumuzun Mail atıp atamadığının kontrolünü aşağıdaki komut ile yapabilirsiniz.

$echo "test message" | mailx -s 'test subject' myemail@mydomain.com

Aşağıdaki komut ile servislerin kontrolünü yapıyoruz.

$ systemctl status fail2ban $ systemctl status sendmail

3-) Linux Sistemlerinde Fail2ban Nasıl Yapılandırılır?

Normalde geliştirici ana dosya üzerinde işlem yapmamamızı ve varsa .local dosyaları üzerinde bu işlemleri yapmamızı tavsiye ediyor ki bu doğru olanı.Varsayılan olarak fail2ban, /etc/fail2ban/ içinde bulunan .conf dosyalarını kullanır ve okur. Ancak bunlar aynı dizinde bulunan .local uzantılı dosyalar tarafından geçersiz kılınırlar.

Bizde aşağıdaki komut ile orjinal fail2ban.conf dosyamızın bir kopyasını alıp yeni dosyamızın adını fail2ban.local yapıyoruz.

$cp /etc/fail2ban/fail2ban.conf /etc/fail2ban/fail2ban.local

Şimdi bu dosyalarda konfigürasyona başlamadan önce ne nedir, hangi komut ne işe yarar bunu açıklamaya çalışayım,

$nano /etc/fail2ban/fail2ban.conf

Buradan, fail2ban.local’daki tanımları istediğiniz yapılandırmaya uyacak şekilde düzenlemeyi seçebilirsiniz. Değiştirilebilecek değerler:

loglevel: Fail2ban’in günlüklerinin sağladığı detay seviyesi 1 (hata), 2 (uyar), 3 (bilgi) veya 4 (hata ayıklama) olarak ayarlanabilir.

logtarget: İşlemleri belirli bir dosyaya kaydeder. /Var/log/fail2ban.log dosyasının varsayılan değeri tüm günlüğü tanımlanmış dosyaya koyar. Alternatif olarak, değeri şu şekilde değiştirebilirsiniz:

STDOUT: herhangi bir veri çıkışı

STDERR: herhangi bir hatayı çıktılar

SYSLOG: mesaj tabanlı kayıt

DOSYA: bir dosyaya çıktı

socket: Soket dosyasının konumu.

pidfile: PID dosyasının konumu.

Ben bu dosyayı güvenlik amaçlı olarak yedekledim bu dosya üzerinde şu an için bir oynama yapmayacağım.

4-) Fail2ban jail.local Dosyasının Düzenlendmesi

Fail2ban’daki en önemli dosyalardan biri, Bloklamaları ve kuralları tanımladığımız jail.conf dosyasıdır.

Bu dosya, fail2ban’ın etkinleştirilmesi gereken servisleri tanımladığınız yerdir. Yukarıda belirttiğim gibi .conf dosyaları paket güncellemesi sırasında değiştirilebilir, bu nedenle değişikliklerinizi uygulayabileceğiniz bir jail.local dosyası oluşturmalısınız.

Bunu yapmanın en pratik yolu da .conf dosyasının yerine jail.local dosyası oluşturarak Yapmak istediğimiz düzenlemeleri bunun içerisine yazmaktır. Yukarıda bahsettiğim geliştiricinin ana dosya üzerinde işlem yapmamamızı ve varsa jail.local üzerinde bu işlemleri yapmamızı tavsiyesine uyarak devam ediyorum.

Aşağıdaki komutla boş bir jail.local dosyası oluşturuyoruz.

$nano /etc/fail2ban/jail.local

Bu Dosyamızın içeriğini oluşturmadan önce config dosyamıza neler ekleyebiliriz, hangi komut ne işe yarar bunu açıklamaya çalışayım ;

enabled: İlgili tanımın/komutun/bölümün aktif edilip edilmediğini belirtir. “true” ve “false” seçenekleri mevcuttur.

Filter: jail tarafından eşleşmelerin sağlanması ve filter edilmesi için kullanılır. “/etc/fail2ban/filter.d” dizini kullanılır. Örnek olarak ssh ile ilgili filter ayarları “filter.d” dizini içinde “sshd.conf” ve “sshd-ddos.conf” dosyalarında tutulur. (icelemenizi tavsiye ederim.)

action: Filtremiz bir eşitliği yakaladığı vakit hangi etkinliği yapacağını belirtir.

logpath: Jail filtrelerinin hangi log dosyalarını kullanacağının tanımları yer alır.

ignoreip: Bu ayar seçeneği ile ssh için ne kadar başarısız atak olursa olsun fail2ban bunu dikkate almayarak/yok sayarak herhangi banlama işlemi yapmayacaktır. Ben bu seçeneği evimdeki modemin ip adresini girerek kullanıyorum. Bazen şifremi 3 kere üst üste yanlış yazdığım zamanları dikkate alarak..

findtime: Başarısız oturum açma girişlerinin izleneceği zaman bilgisi ayarlanır. Örneğin ssh için log dosyasında geriye yönelik ne kadar zaman baz alınacağı ayarlanır.

maxretry: Sunucu üzerinde başarısız login girişimlerin sayısı belirlenir. Örneğin ssh için bu ayarı 3 yaparsak, 4. gelen bağlantı isteğinde ip adresi maxretry ayarına takıldığı için bir süre banlanacaktır.

bantime: maxretry tanımında başarısız girişimlerin adetini belirledikten sonra bu ip’lerin ne kadar süre (saniye bazında) banlı/bloklu kalacağı belirlenir.

banaction: IP adresi banlanırken ne gibi bir cezai opsiyon tanımlanacağı belirlenir/ayarlanır. Genelde ip adresi bloklanır. Ama farklı fantaziler de mümkün tabi. Bunu da paralelinde kendi iptables yapılandırmasına alarak varsa sunucu üzerindeki iptables ayarları ile birleştirir ve aksiyonunu bu şekilde alır. Yani 3 kereden fazla ssh denemesi yapan bir adamın ip’si iptables’da erişime kesilir ve huzur sağlanır.

dest (mail): Başarısız ssh girişimlerinde ve atak gibi durumlarda bilgi amaçlı mail göndereceği adres set edilir.

Protocol: Spesifik olarak engellenmesi istenen port/protokollerin engelleme işlemi yapılır. (iptables mantığındaki gibi..)

tcpwrapper: iptables kullanılmaması halinde sistem üzerinde mevcut olan tcpwrapper ile kısıtlama veya ayrıcalık sağlanır. Bu işlemler ise /etc dizini altında “host.allow” veya “host.deny” dosyalarında sağlanır. Yani örneğin ssh atakları durumunda sistemde iptables yok ise ssh tcpwrapper özelliği ile ip adresini “host.deny” dosyasına atarak banlama işlemi sağlanır.

usedns: gelen isteklere ait dns sorgulamasının kullanılması konusundaki ayarları kapsar. “yes” “no” ve “warn” seçenekleri ile dns sorgu tipleri belirlenir.

filter : Hangi filtrenin kullanılacağı belirtilir. Bu filtreler /etc/fail2ban/filter.d dizininde bulunur. Biz aşağıdakilerden bir kaçını birazdan uyguluyor olacağız.

SSH Atakları Engelleme

Aşağıdaki komutla jail.local dosyasını açıyoruz .

$nano /etc/fail2ban/jail.local

Dosyamızın içerisine SSH servisi için aşağıdaki komutları yazıyoruz.

[DEFAULT] # Burada yazılacak parametreler aşağıda belirtilen tüm kurallar için geçerli olacaktır. # Mesela sshd'da fark ederseniz bantime 600 denilmiş. sshd'da bantime yazılmasa 3600 olacaktı. Yani 1 saat. bantime = 3600 # Override /etc/fail2ban/jail.d/00-firewalld.conf: banaction = iptables-multiport [sshd] enabled = true maxretry = 3 bantime = 600

Yukarıda sshd servisi üzerinden gelen şifre denemelerinde 3 kez yanlış şifre girildiğinde, ssh girişinde bulunan ip adresi 10 dakika engellenecektir. 600, saniye cinsinden yazılmıştır. 1 günlük engelleme isterseniz bantime süresini 86400 olarak değiştirebilirsiniz. Fail2ban loglarını /var/log/fail2ban.log dosyasında görebilirsiniz.

Fail2ban sunucunuzda belli bir ram kapladığından, bantime süresini uzun tutmanızı tavsiye ederim. Çünkü her yaptığı işlem ram’de yer kaplayacaktır. Fail2ban da tıpkı http, ftp, smtp gibi bir servistir. Yukarıdaki konfigurasyonu yaptıktan sonra değişikliklerin uygulanması için servisimizi restart ediyoruz.

$systemctl restart fail2ban

fail2ban servisinin o anki durumunu görmek için:

[root@localhost fail2ban]# fail2ban-client status Status |- Number of jail: 1 `- Jail list: sshd [root@localhost fail2ban]#

Yukarıda gördüğünüz çıktı fail2ban uygulamamızın şuan için sadece SSH servisine gelen atakları analiz ettiğini gösteriyor .

Fail2ban üzerinden hangi ip adreslerinin engellendiğini görmek için:

fail2ban-client status [kural adı] # Örnek fail2ban-client status sshd

SSH Portu üzerinden yapılan girişlerdeki hatalı denemeleri görüntülemek için:

$ cat /var/log/secure | grep 'Failed password'

Çıktı aşağıdaki gibi olacaktır.

[root@localhost ~]# cat /var/log/secure | grep 'Failed password' Dec 26 17:50:49 localhost sshd[1914]: Failed password for root from 10.0.11.72 port 54074 ssh2 Dec 26 17:50:53 localhost sshd[1914]: Failed password for root from 10.0.11.72 port 54074 ssh2 Dec 27 10:24:05 localhost sshd[11642]: Failed password for invalid user test from 10.0.11.169 port 58617 ssh2 Dec 27 11:48:56 localhost sshd[12629]: Failed password for invalid user deneme from 10.0.11.72 port 54623 ssh2 Dec 27 11:48:58 localhost sshd[12629]: Failed password for invalid user deneme from 10.0.11.72 port 54623 ssh2 Dec 27 11:50:07 localhost sshd[12659]: Failed password for root from 10.0.11.169 port 58903 ssh2 Dec 27 11:50:11 localhost sshd[12659]: Failed password for root from 10.0.11.169 port 58903 ssh2 Dec 27 12:00:30 localhost sshd[12948]: Failed password for invalid user aa from 10.0.11.72 port 54638 ssh2 Dec 27 12:05:50 localhost sshd[13072]: Failed password for root from 10.0.11.72 port 54642 ssh2 Dec 27 12:05:53 localhost sshd[13072]: Failed password for root from 10.0.11.72 port 54642 ssh2

Sunucunuzda engellenen ip adreslerini görmek için:

$iptables -L -n

Yanlışlıkla kendi ip adresiniz ban’a takıldığında bunu kaldırmak için aşağıdaki işlemleri yapınız:

$iptables -D INPUT -s ip_adresi -j DROP #Alternatif seçenek #fail2ban-client set sshd unbanip kendi-ip-adresiniz fail2ban-client set sshd unbanip 10.0.11.72

Fail2ban Mail ayarları

Global ayarları yapılandırdığımız conf dosyamızı açıyoruz.

$nano /etc/fail2ban/jail.conf

Burada “#action = %(action_)s” satırını bulup ” %(action_mwl)s “ olacak şekilde değiştiriyoruz.

action = Bu parametre fail2ban’ın yasaklama varyasyonlarını belirler.

#action = %(action_)s : Varsayılan halinde, oluşturulan kural çerçevesinde, güvenlik duvarını oluşan trafiği engellemek için kullanır. (The simplest action to take: ban only)

Eğer whois raporu ve Fail2ban ile ilgili uyarıları almak istiyorsanız, action parametresini ” %(action_mwl)s ” olarak değiştirmeniz gerekiyor.

Fail2ban ugulamamızın algıladığı hatalı girişlerde mail atmasını istiyorsak jail.local dosyamızın içerisine aşağıdaki komutları ekliyoru böylelikle algılanan bir anomali durumunda sistem bize bu durumu mail atarak haber veriyor olacak.

$nano /etc/fail2ban/jail.local

destemail = serdarbayram@abc.com sendername = Fail2Ban-Makine1 sender = fail2ban@abc.com mta = sendmail

Mail ayarlarını jail.local dosyamıza ekledikten sonra servisimizi restart etmemiz gerekiyor.

Örnek dosya çıktısı aşağıdaki gibidir.

[DEFAULT] # Burada yazılacak parametreler aşağıda belirtilen tüm kurallar için geçerli olacaktır. # Mesela sshd'da fark ederseniz bantime 600 denilmiş. sshd'da bantime yazılmasa 3600 olacaktı. Yani 1 saat. bantime = 3600 # Override /etc/fail2ban/jail.d/00-firewalld.conf: banaction = iptables-multiport [sshd] enabled = true maxretry = 3 bantime = 600 destemail = serdar.bayram@abc.com.tr sendername = Fail2Ban-Makine2 sender = fail2ban@abc.com.tr mta = sendmail

$systemctl restart fail2ban

Mailler düşmeye başlıyor.

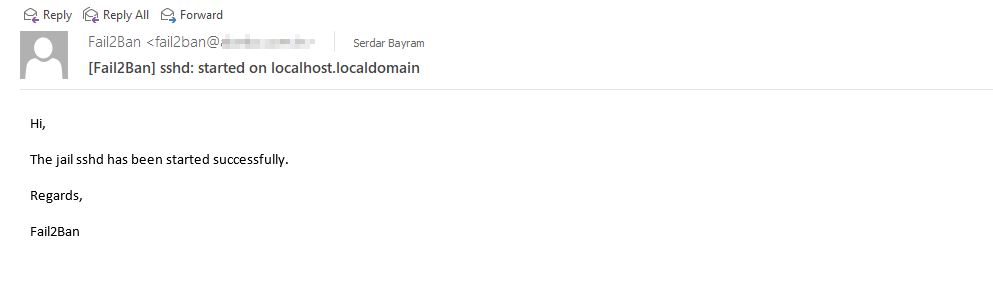

İlk Mailimiz Servis start oldu bilgisini içeriyor.

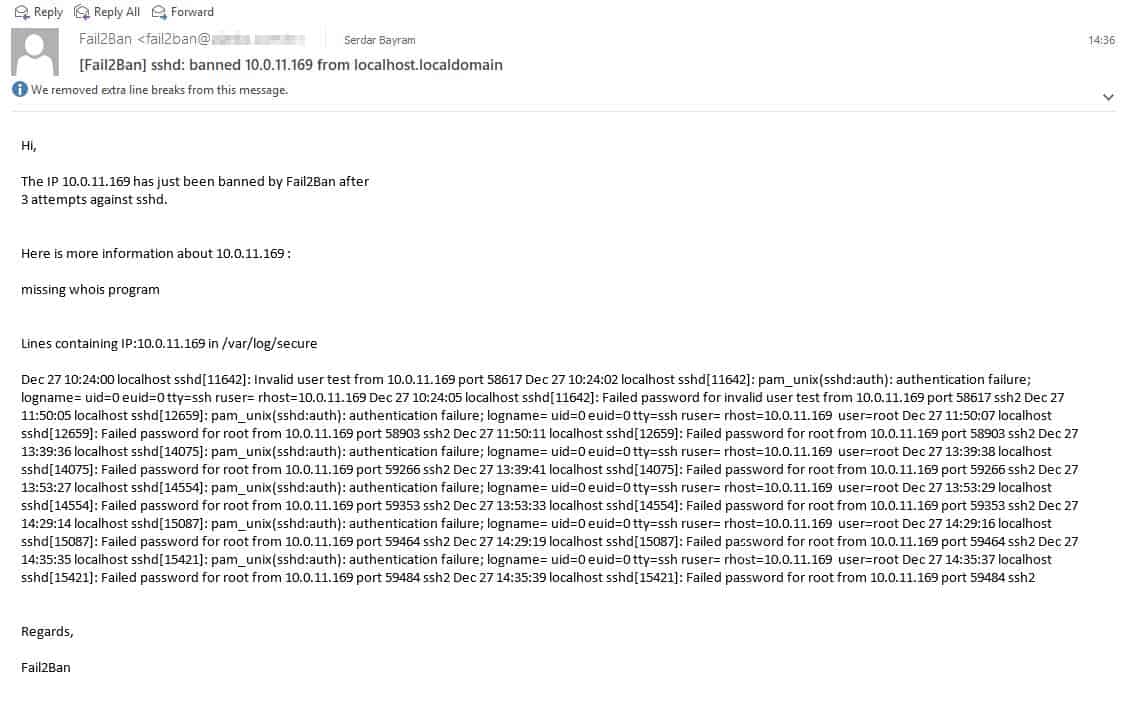

Sonraki Mailler Bloklanan ip bilgisini içeriyor.